Consultoría para el Control Interno de TI

Nuestros consultores están respaldados por Certificaciones de de los órganos más importantes del mundo y cuentan en esencia con tres características que los distinguen:

Proporcionan la experiencia que un cliente carece o el apoyo que un cliente no puede cumplir.

Operan independientemente del cliente, lo que implica que, no habrá conflicto de intereses entre el problema del cliente y los servicios.

Operará de una manera profesional, que va desde tener las calificaciones correctas hasta garantizar un servicio de alta calidad y una operación interna sólida.

El poder de ser globales

+50

Consultores expertos

Nuestro equipo de consultores, son expertos certificados en los marcos de referencia más relevantes, preparados para ofrecer servicios de capacitación, auditoria y ciberseguridad.

22

Servicios de ciberseguridad

Contamos con un amplio catálogo de servicios de ciberseguridad, CiberInteligencia y auditoría.

08

Presencia internacional

Tenemos presencial en México, España, Colombia, Chile, Panama, Peru, Argentina y Uruguay.

Conozca el portafolio de servicios de Hub.

Contáctenos y le apoyaremos a crear su estrategia de Seguridad de la información

Control Interno de TI

Análisis de Riesgos Tecnológicos y de la Información

Evaluación de los riesgos asociados con los activos tecnológicos y la información empresarial, identificando las amenazas y vulnerabilidades existentes, y proporcionando recomendaciones para su gestión y mitigación.

Gestión de planes de remediación

Gestión de planes de acción para abordar las vulnerabilidades y deficiencias identificadas, asegurando una gestión adecuada de los riesgos y una mejora continua de la postura de seguridad.

Clasificación de Activos de TI

Clasificación de Activos es el proceso de identificar, categorizar y asignar niveles de importancia y riesgo a los activos de una organización. Los activos pueden incluir equipos, sistemas de información, datos, infraestructura y otros recursos valiosos para el funcionamiento del negocio.

Clasificación de Información

Te ayudamos a clasificar y categorizar la información dentro de tu empresa según su nivel de confidencialidad, importancia y riesgo asociado. Esto permite aplicar medidas de seguridad adecuadas para proteger la información crítica y restringir el acceso no autorizado.

Clasificación de aplicaciones

Evaluamos tus aplicaciones empresariales y las clasificamos en función de su importancia, criticidad y nivel de riesgo. Esta clasificación te permite asignar recursos y medidas de seguridad proporcionales, garantizando la protección de tus aplicaciones clave.

Clasificación de Procesos

Analizamos tus procesos empresariales para identificar su importancia, impacto y riesgo potencial. Mediante la clasificación de procesos, puedes enfocar tus esfuerzos de seguridad en aquellos procesos críticos y asegurar su continuidad operativa y protección contra amenazas.

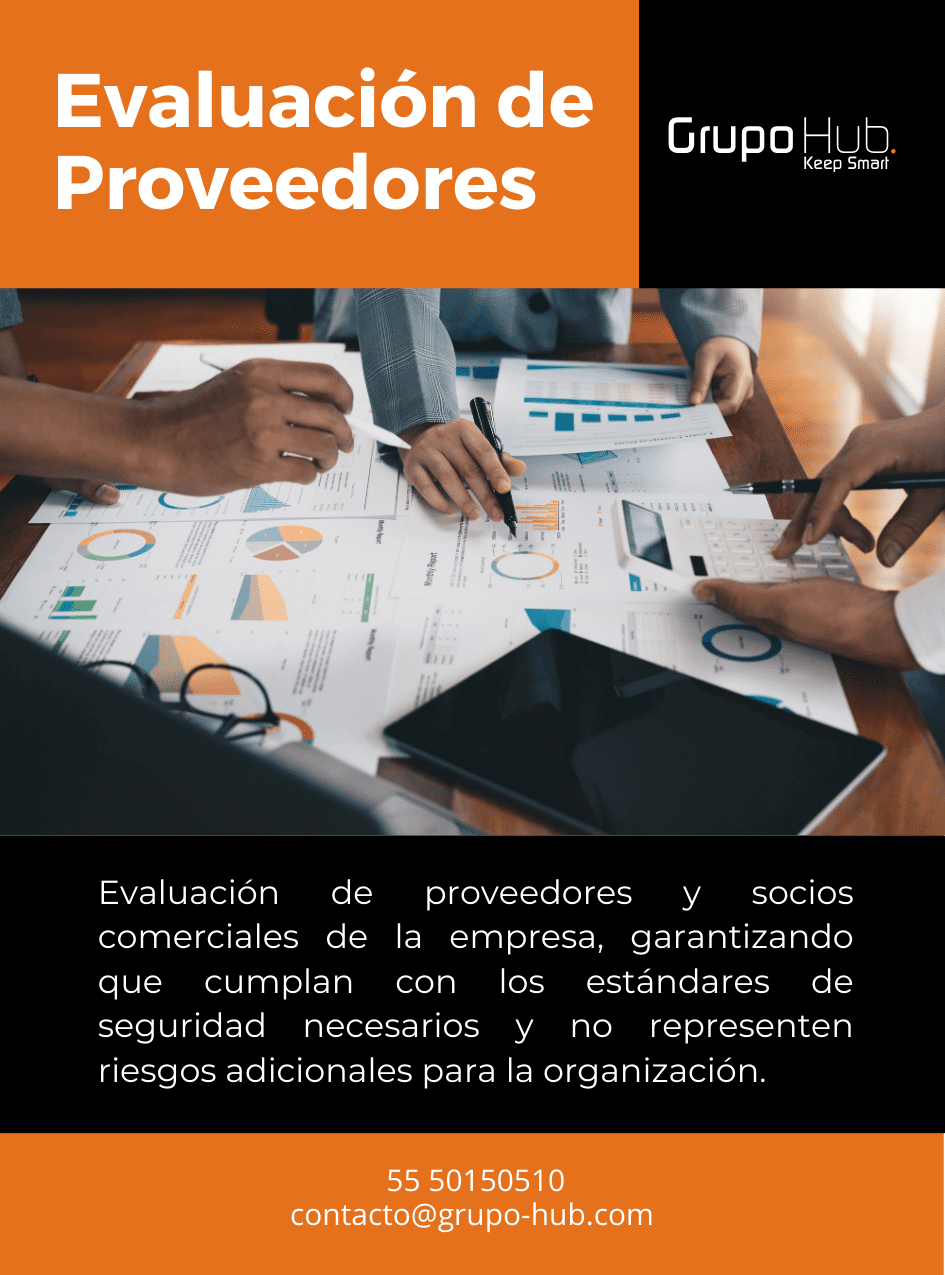

Evaluación de Proveedores

Evaluación de la seguridad de los proveedores y socios comerciales de la empresa, garantizando que cumplan con los estándares de seguridad necesarios y no representen riesgos adicionales para la organización.

Evaluación de Controles generales de TI

Revisión y evaluación de los controles generales de tecnología de la información implementados en la empresa, asegurando su efectividad y cumplimiento de los estándares de seguridad.

Diseño de políticas, procesos y procedimientos

Desarrollo y mejora de políticas de seguridad, procesos y procedimientos para garantizar una gestión adecuada de la seguridad cibernética y el cumplimiento de las regulaciones y normativas vigentes.

Join The club

Recibe noticias y datos de intereses del mundo de la ciberseguridad